3. Können vorhandene Endgeräte weiter genutzt werden? Welche Geräte müssen gegebenenfalls ausgetauscht werden?

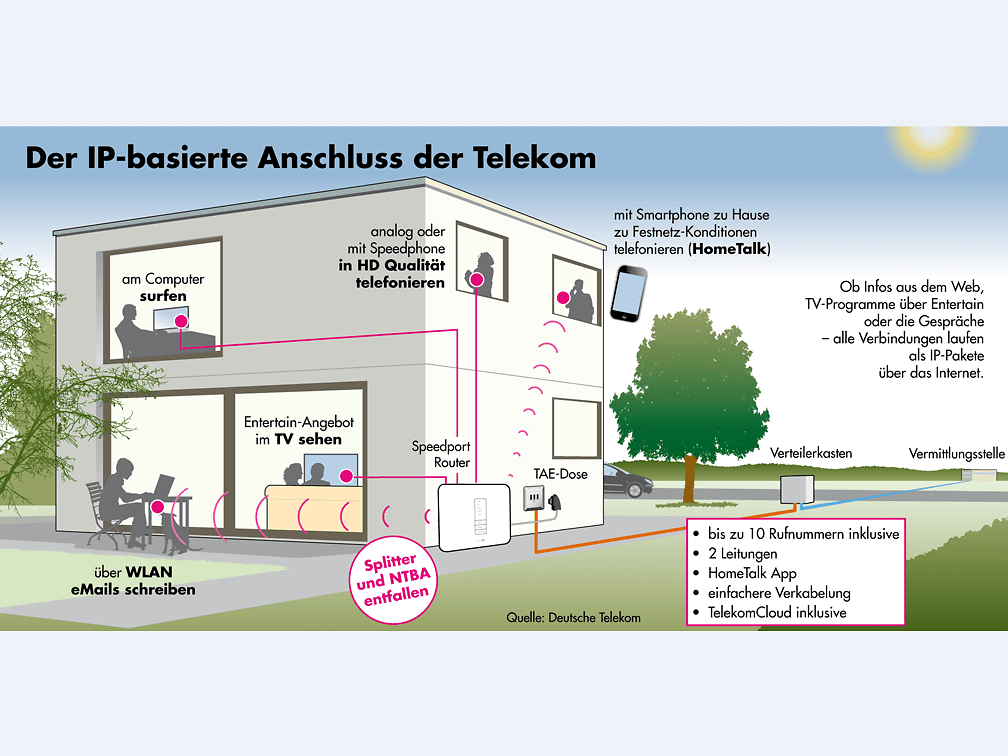

Die Umstellung auf einen IP-Anschluss setzt einen passenden Internet-Router voraus. Im Sortiment der Telekom leisten das die Modelle Speedport Smart, Speedport Neo und Speedport W724V. Ältere Geräte wie Speedport W723V oder W921V sind ebenfalls noch geeignet. Die Modelle einiger Fremdhersteller funktionieren am IP-Anschluss – mehr dazu erfahren Sie beim entsprechenden Hersteller selbst...