Gefährliche Ransomware entdecktBad Rabbit verbreitet sich sehr schnell

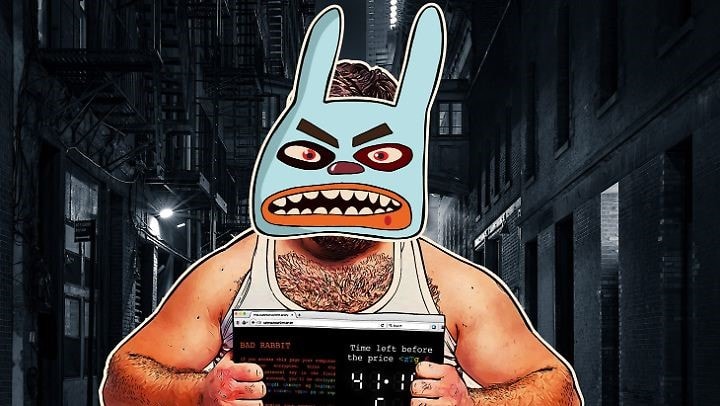

Sieht albern aus, ist aber gefährlich: Bad Rabbit.

Eine neue Erpresser-Software treibt ihr Unwesen. Bad Rabbit kommt aus Russland und verbreitet sich aktuell auch in Deutschland. Die Ransomware nutzt keine Sicherheitslücken in der Software - sie bedient sich einer anderen effektiven Methode.

Der Volksmund weiß, dass sich Kaninchen rasend schnell vermehren. Ob daher der Name einer neuen Ransomware kommt, die derzeit ihr Unwesen treibt, ist nicht bekannt. Sicher ist: "Bad Rabbit"...